近日,前端開發(fā)領域發(fā)生了一起重大供應鏈安全事件,引起了廣泛關注。有贊公司的開源組件庫Vant以及字節(jié)跳動旗下的前端打包工具Rspack不幸成為攻擊目標,多個版本被植入惡意代碼。

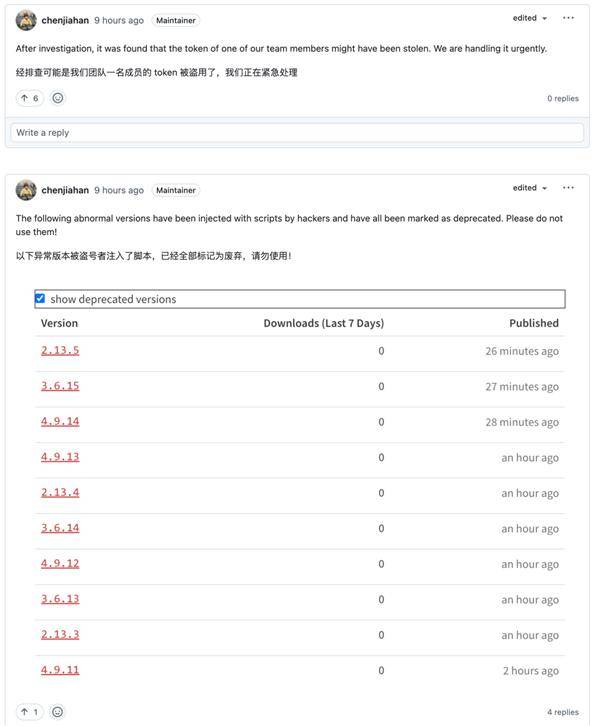

據(jù)了解,Vant項目團隊在12月19日通過GitHub平臺發(fā)布了一則緊急公告。公告中透露,由于團隊成員的npm token(一種用于npm包管理系統(tǒng)的認證令牌)被盜用,攻擊者得以向Vant的多個版本中注入了惡意腳本代碼,并將這些被篡改的版本上傳到了npm倉庫中。

這一安全漏洞不僅影響了Vant本身,還波及到了同屬一個GitHub組織的Rspack項目。攻擊者利用從Vant項目中獲取的npm token,進一步入侵了Rspack的維護系統(tǒng),并發(fā)布了含有惡意代碼的Rspack 1.1.7版本。

好在Rspack團隊反應迅速,他們在發(fā)現(xiàn)問題的第一時間就廢棄了受影響的1.1.7版本,并緊接著發(fā)布了1.1.8修復版本。與此同時,所有相關的npm token也已被徹底清理,以確保安全漏洞不會再次被利用。目前,Vant和Rspack兩個項目均已發(fā)布了修復版本,用戶只需更新到最新版本即可消除安全隱患。

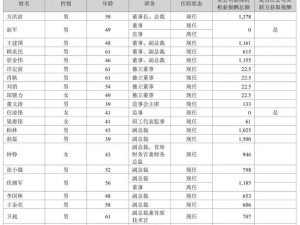

具體而言,Vant受影響的版本包括4.9.11至4.9.14、3.6.13至3.6.15以及2.13.3至2.13.5。用戶應更新至安全版本:4.9.15、3.6.16和2.13.6。Rspack方面,受影響的版本為@rspack/core和@rspack/cli的1.1.7版本,用戶需更新至1.1.8版本以確保安全。

此次安全事件再次提醒了開發(fā)者們重視供應鏈安全的重要性。在日益復雜的網(wǎng)絡環(huán)境中,保護好自己的認證信息和代碼庫是確保項目安全的關鍵。同時,及時更新和維護項目依賴也是防范此類攻擊的有效手段。