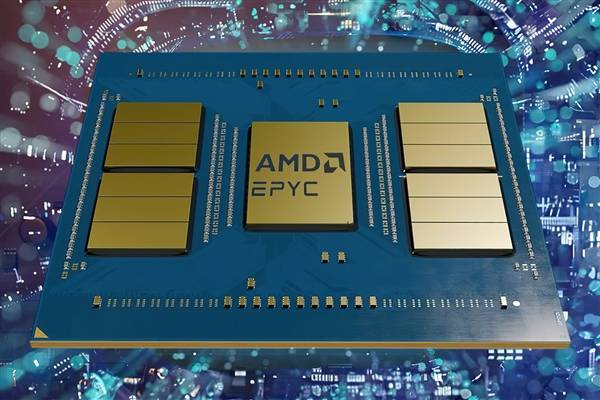

近期,AMD主板制造商紛紛推出了搭載最新版AGESA 1.2.0.3C固件的BIOS更新,此次更新的核心目的是修補(bǔ)Zen5架構(gòu)處理器中存在的一個(gè)嚴(yán)重安全漏洞。這一舉措標(biāo)志著AMD及其合作伙伴在保障用戶數(shù)據(jù)安全方面邁出了關(guān)鍵一步。

據(jù)悉,該安全漏洞最初在Zen架構(gòu)的多個(gè)版本中被發(fā)現(xiàn),從初代Zen到Zen4均受影響,并已經(jīng)得到了修復(fù)。然而,就在上個(gè)月,研究人員再次在Zen5架構(gòu)中識(shí)別出了同樣的漏洞問(wèn)題,這無(wú)疑為AMD及其用戶帶來(lái)了新的挑戰(zhàn)。

根據(jù)AMD發(fā)布的安全公告,修復(fù)該漏洞的代碼已于上月末提供給主板制造商。但由于驗(yàn)證和集成工作的復(fù)雜性,主板BIOS的更新工作直到最近才開(kāi)始逐步推進(jìn)。其中,微星800系列主板率先完成了更新部署,為用戶提供了及時(shí)的安全保障。

這一漏洞被命名為“EntrySign”(編號(hào)為AMD-SB-7033),是由Google的研究人員發(fā)現(xiàn)的。漏洞的根源在于AMD簽名驗(yàn)證機(jī)制中使用的弱哈希算法,這使得未經(jīng)授權(quán)的惡意代碼有可能在CPU上執(zhí)行,從而威脅到系統(tǒng)的整體安全。

值得注意的是,該漏洞影響范圍廣泛,涵蓋了AMD全系Zen架構(gòu)的產(chǎn)品,無(wú)論是數(shù)據(jù)中心的EPYC處理器、發(fā)燒級(jí)的線程撕裂者,還是桌面和筆記本上的銳龍/速龍系列,以及嵌入式的EPYC/銳龍產(chǎn)品,均無(wú)一幸免。這意味著,無(wú)論用戶處于哪個(gè)領(lǐng)域,都需要密切關(guān)注并盡快應(yīng)用相關(guān)的安全更新。

面對(duì)這一嚴(yán)峻的安全挑戰(zhàn),AMD及其合作伙伴的快速響應(yīng)和積極行動(dòng)無(wú)疑為用戶吃下了一顆定心丸。然而,用戶也應(yīng)保持警惕,及時(shí)關(guān)注主板制造商發(fā)布的BIOS更新信息,并盡快完成更新操作,以確保自身系統(tǒng)的安全穩(wěn)定。